Équipe de compte / responsable des influenceurs

Identifiez les créateurs et les influenceurs adaptés, obtenez les approbations, lancez des campagnes, supervisez le contenu et obtenez des résultats précis, en gagnant du temps.

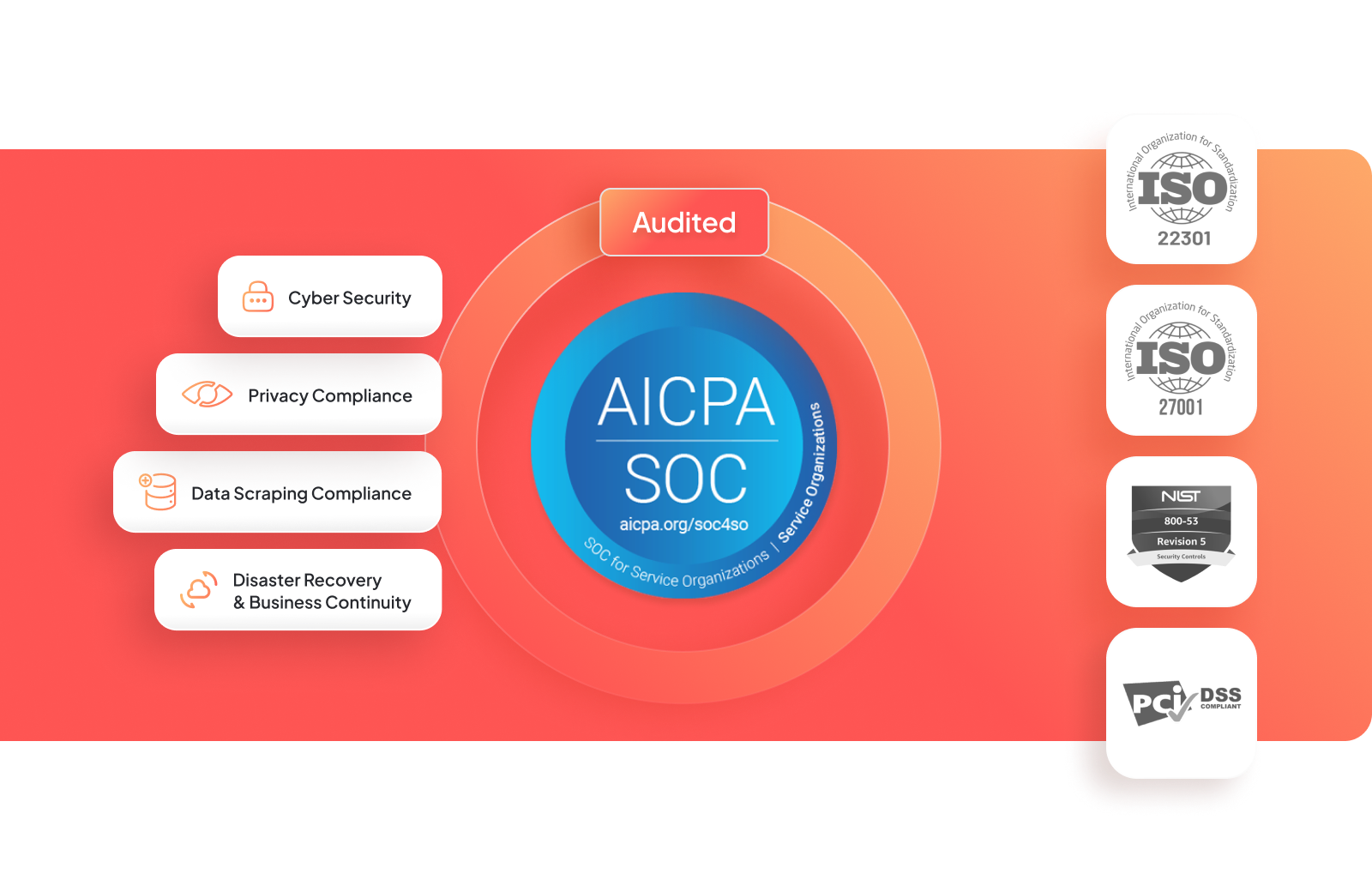

Nous avons mis en place un système robuste de gestion de la sécurité des informations pour protéger nos mesures de sécurité. En respectant les bonnes pratiques du secteur, nous protégeons nos actifs précieux et nous nous intégrons parfaitement à notre stratégie de gestion des risques. Nos objectifs et principes clairs garantissent des mesures strictes pour protéger notre entreprise.

Shelby Currie, experte en paid social, Moroch

Tagger a littéralement changé notre approche des influenceurs au niveau local et nous a permis de sortir du lot. Le point fort de Tagger est le reporting automatisé. Nous ne sommes plus obligés de réaliser un suivi manuel et de nous connecter à Instagram depuis nos téléphones pour faire des vérifications, notre processus de suivi est bien plus intelligent. J'adore aussi les paramètres de recherche ! Ils nous ont permis de trouver des influenceurs locaux et de nous différencier sur le marché avec nos offres clients.

Conformité des données

Tagger privilégie les pratiques éthiques en matière de données, en obtenant les validations d'API de la part des plateformes de médias sociaux et en respectant les législations sur les données et la confidentialité des utilisateurs. Le respect des exigences légales et des conditions des plateformes de médias sociaux, guidé par notre Code de conduite et d'éthique, garantit l'intégrité. Cette base éthique est essentielle pour des campagnes d'influence marketing réussies, qui respectent la vie privée des utilisateurs et les limites juridiques.

Respect de la confidentialité

Tagger est certifié SOC 2 Type II, ce qui prouve que Tagger gère vos données en toute sécurité pour protéger les intérêts de votre entreprise et la confidentialité de nos clients selon cinq principes des services de confiance : sécurité, disponibilité, intégrité du traitement, confidentialité et respect de la vie privée. Nous respectons intégralement les législations, réglementations et bonnes pratiques sur la vie privée. Nous sommes conformes aux RGPD, CCPA, COPPA et au UK Data Protection Act 2018.

Cybersécurité

Nous utilisons des contrôles de sécurité avancés comme WAP, NGFW, SIEM, des outils de surveillance des systèmes, réseaux, de l'infrastructure, des DMZ et des scanneurs de vulnérabilités. Notre système utilise un OS, des applications et une base de données renforcés et patchés. Nous examinons en permanence les bulletins sur les vulnérabilités et avons des solutions pour atténuer les attaques DDoS et DOS. Nous effectuons des tests d'intrusion chaque année.

Reprise après sinistre et continuité des activités

Nous maintenons des plans de reprise après sinistre et de continuité des activités dans le cadre de notre système de sécurité de l'information et de gestion de la confidentialité. Nous disposons d'une infrastructure à haute disponibilité aux États-Unis et de basculement des sauvegardes dans une autre région des États-Unis. Nous testons et adaptons régulièrement ce plan pour garantir la reprise la plus rapide après un sinistre.

Signalement responsable

Si vous découvrez une faille de sécurité sur le site Web de Tagger, veuillez nous contacter immédiatement. Nous prenons les problèmes de sécurité très au sérieux et nous nous efforcerons de résoudre tout problème de manière responsable. Pour signaler une faille, veuillez envoyer un e-mail à l'adresse [email protected]

Identifiez les créateurs et les influenceurs adaptés, obtenez les approbations, lancez des campagnes, supervisez le contenu et obtenez des résultats précis, en gagnant du temps.

Élaborez des stratégies avec un ciblage précis de l'audience, des insights sur les créateurs, le développement de la stratégie, des mesures des performances et une prise de décision informée sur les données.

Mesurez votre réussite grâce à des sources de données sûres, des insights simplifiés, une visualisation flexible des données, des rapports en temps réel et des insights utiles pour une prise de décisions éclairée.

Là où le marketing d'influence et l'intelligence sociale se rencontrent.

C'est parti !