Equipe de contas/influenciadores

Identificar criadores e influenciadores adequados, obter aprovações, executar campanhas, supervisionar o conteúdo e fornecer resultados precisos que economizem tempo.

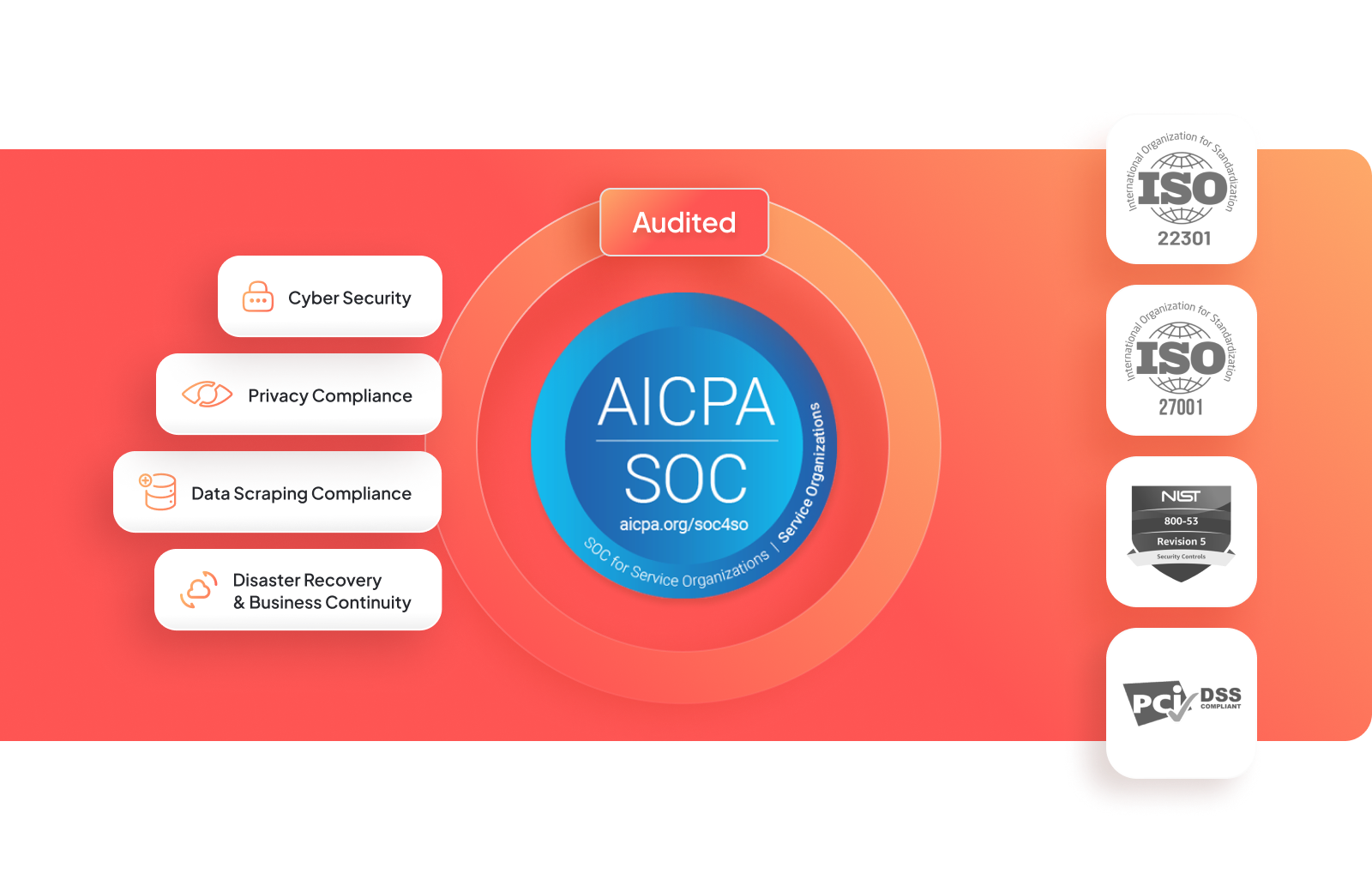

Estabelecemos um sistema robusto de gerenciamento de segurança da informação para proteger nossas medidas de segurança. Seguindo as práticas recomendadas do setor, protegemos nossos valiosos ativos e nos integramos perfeitamente à nossa estratégia de gerenciamento de riscos. Nossos objetivos e princípios claros garantem medidas rigorosas para proteger nossa organização.

Shelby Currie, Estrategista de Mídias Sociais Pagas, Moroch

Literalmente, mudamos nossa abordagem de influenciadores para o local, e isso nos ajudou a nos diferenciar. A melhor parte do Tagger é o relatório automatizado. Não estamos mais rastreando manualmente e entrando no Instagram em nossos telefones para verificar as coisas: somos capazes de rastrear de uma maneira mais inteligente. Eu também adoro os parâmetros de pesquisa! Eles nos tornaram capazes de realmente buscar influenciadores localmente e nos diferenciar no mercado com nossas ofertas de clientes.

Conformidade de dados

O Tagger prioriza práticas éticas de dados, garantindo a aprovação das APIs das plataformas de mídias sociais e respeitando as leis de dados e a privacidade do usuário. A adesão aos requisitos legais e aos termos das plataformas de mídias sociais, orientada pelo nosso Código de Conduta e Ética, garante a integridade. Essa base ética é essencial para campanhas de marketing de influência bem-sucedidas, respeitando a privacidade do usuário e os limites legais.

Conformidade com a privacidade

O Tagger é "certificado" SOC 2 Tipo II, o que demonstra que o Tagger gerencia seus dados com segurança para proteger os interesses de sua organização e a privacidade de nossos clientes, de acordo com cinco princípios de serviços confiáveis: segurança, disponibilidade, integridade de processamento, confidencialidade e privacidade. Cumprimos integralmente as leis, os regulamentos e as práticas recomendadas de privacidade. Somos compatíveis com a GDPR, CCPA, Lei de Proteção de Dados do Reino Unido de 2018 e COPPA.

Segurança cibernética

Usamos controles de segurança avançados, como WAP, NGFW, SIEM, sistemas, redes, ferramentas de monitoramento de infraestrutura, DMZ e verificadores de vulnerabilidade. Nosso sistema usa um sistema operacional, aplicativos e banco de dados reforçados e corrigidos. Analisamos continuamente os boletins de vulnerabilidade e temos soluções para mitigar ataques de DDoS e de DOS. Realizamos testes de penetração anualmente.

Recuperação de desastres e continuidade dos negócios

Mantemos planos de recuperação de desastres e continuidade de negócios como parte do nosso Sistema de Gestão de Segurança da Informação e Privacidade.Possuímos uma infraestrutura de alta disponibilidade nos Estados Unidos e um sistema de failover de backup para outra região dos Estados Unidos. Nós testamos e refinamos esse plano regularmente para garantir a recuperação mais rápida durante um desastre.

Divulgação responsável

Se você encontrar uma vulnerabilidade de segurança no site da Tagger, entre em contato conosco imediatamente. Levamos as preocupações de segurança a sério e trabalharemos para resolver quaisquer problemas com responsabilidade. Para relatar uma vulnerabilidade, envie um e-mail para [e-mail protegido]

Identificar criadores e influenciadores adequados, obter aprovações, executar campanhas, supervisionar o conteúdo e fornecer resultados precisos que economizem tempo.

Elabore estratégias com direcionamento preciso de público, insights de influenciadores, desenvolvimento de estratégias, medição de desempenho e tomada de decisões baseadas em dados.

Meça o sucesso com fontes de dados robustas, insights simplificados, visualização flexível de dados, relatórios em tempo real e insights acionáveis para tomada de decisões informadas.

Onde o marketing de influenciadores + inteligência social se encontram.

Vamos começar.