Cuenta/Equipo de influencers

Identifica a los creadores e influencers adecuados, obtén aprobaciones, ejecuta campañas, supervisa el contenido y genera resultados precisos y que ahorran tiempo.

Hemos establecido un sólido sistema de gestión de la seguridad de la información para proteger nuestras medidas de seguridad. Al adherirnos a las mejores prácticas de la industria, protegemos nuestros valiosos activos y nos integramos a la perfección con nuestra estrategia de gestión de riesgos. Nuestros objetivos y principios claros garantizan medidas estrictas para proteger a nuestra organización.

Shelby Cure, estratega social pagada, Moroch

Literalmente cambió nuestro enfoque de influencer para la localidad y nos ayudó a diferenciarnos. La mejor parte de Tagger son los informes automatizados. Ya no rastreamos manualmente e ingresamos a Instagram en nuestros teléfonos para verificar las cosas, podemos rastrear de una manera más inteligente. ¡También me encantan los parámetros de búsqueda! Nos permitieron encontrar influencers a nivel local y diferenciarnos en el mercado con las ofertas de nuestros clientes.

Cumplimiento de datos

Tagger prioriza las prácticas de datos éticos, asegurando la aprobación de la API de las plataformas de redes sociales y respetando las leyes de datos y la privacidad del usuario. El cumplimiento de los requisitos legales y los términos de la plataforma de redes sociales, guiados por nuestro Código de Conducta y Ética, garantiza la integridad. Esta base ética es esencial para el éxito de las campañas de marketing de influencers, respetando la privacidad del usuario y los límites legales.

Cumplimiento de la privacidad

Tagger cuenta con la "certificación" SOC 2 Tipo II, lo que demuestra que Tagger gestiona de forma segura tus datos para proteger los intereses de tu organización y la privacidad de nuestros clientes de acuerdo con cinco principios de servicio de confianza: seguridad, disponibilidad, integridad del procesamiento, confidencialidad y privacidad. Cumplimos plenamente con las leyes, regulaciones y prácticas recomendadas de privacidad. Cumplimos con el RGPD, la CCPA, la Ley de Protección de Datos del Reino Unido de 2018 y la COPPA.

Seguridad cibernética

Utilizamos controles de seguridad avanzados como WAP, NGFW, SIEM, sistemas, redes, herramientas de monitoreo de infraestructura, DMZ y escáneres de vulnerabilidad. Nuestro sistema utiliza un sistema operativo, aplicaciones y DB reforzados y con parches. Revisamos continuamente los boletines de vulnerabilidad y tenemos soluciones para mitigar los ataques DOS y DDoS. Realizamos pruebas de penetración anualmente.

Recuperación ante desastres y continuidad del negocio

Mantenemos planes de recuperación ante desastres y continuidad del negocio como parte de nuestro Sistema de Gestión de Seguridad de la Información y Privacidad. Tenemos una infraestructura de alta disponibilidad en EE. UU. y conmutación por error de respaldo en otra región de EE. UU. Probamos y perfeccionamos este plan regularmente para garantizar la recuperación más rápida durante un desastre.

Divulgación responsable

Si encuentras una vulnerabilidad de seguridad en el sitio web de Tagger, ponte en contacto con nosotros de inmediato. Nos tomamos en serio las preocupaciones de seguridad y trabajaremos para resolver cualquier problema de manera responsable. Para informar sobre una vulnerabilidad, envíanos un correo electrónico a [email protected]

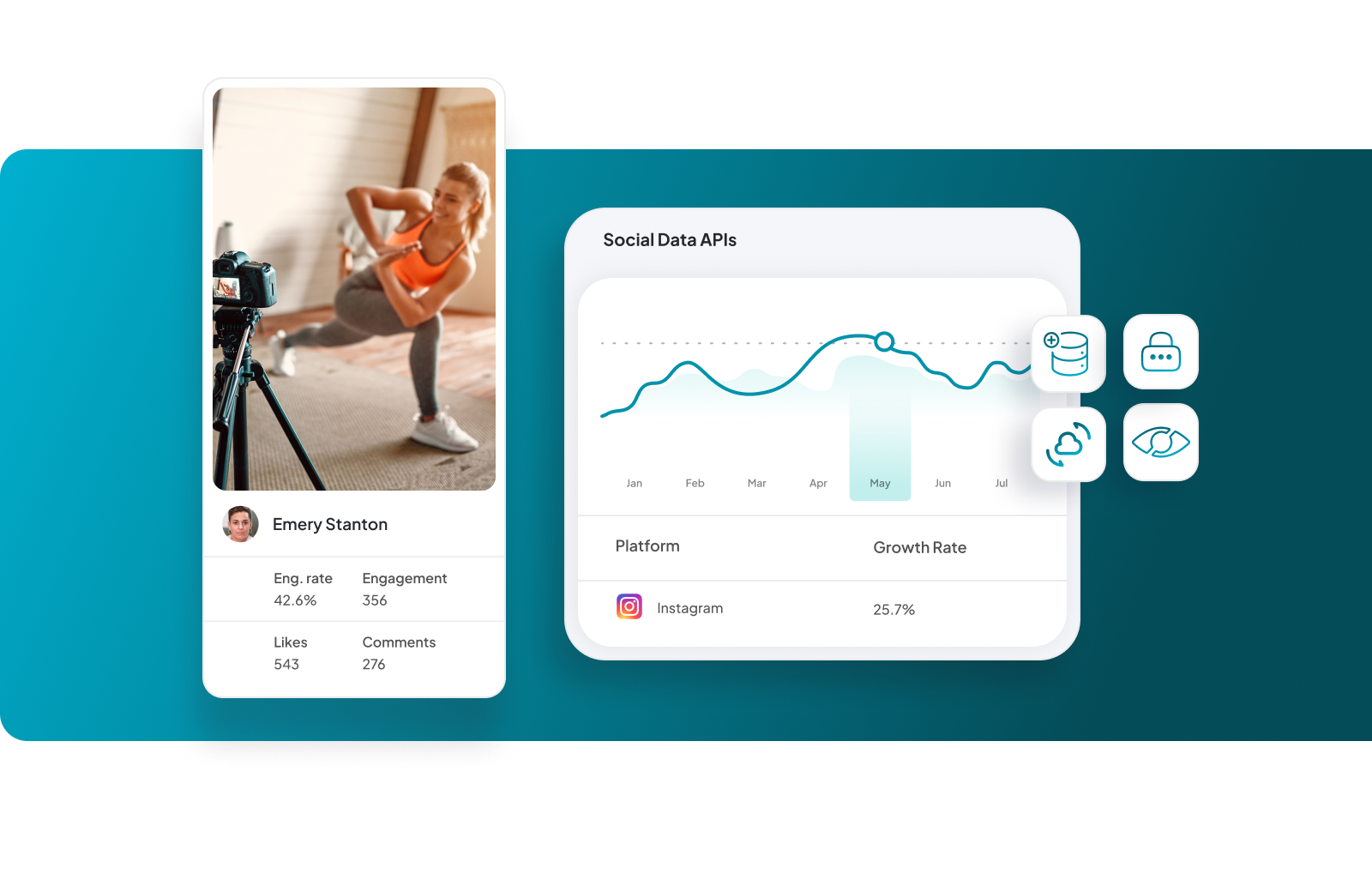

Identifica a los creadores e influencers adecuados, obtén aprobaciones, ejecuta campañas, supervisa el contenido y genera resultados precisos y que ahorran tiempo.

Formula estrategias con segmentación precisa del público, información de influencers, desarrollo de estrategias, medición del desempeño y toma de decisiones fundamentadas en datos.

Mide el éxito con fuentes de datos sólidas, perspectivas simplificadas, visualización de datos flexible, informes en tiempo real y perspectivas procesables para una toma de decisiones informada.

Donde se unen el marketing de influencers + la inteligencia social.

Comencemos.