アカウント / インフルエンサーチーム

貴社に適切なクリエイターとインフルエンサーを特定し、承認率を高め、キャンペーンを実施するだけでなく、コンテンツを全面的に分析し、スピーティーに正確な結果を提供します。

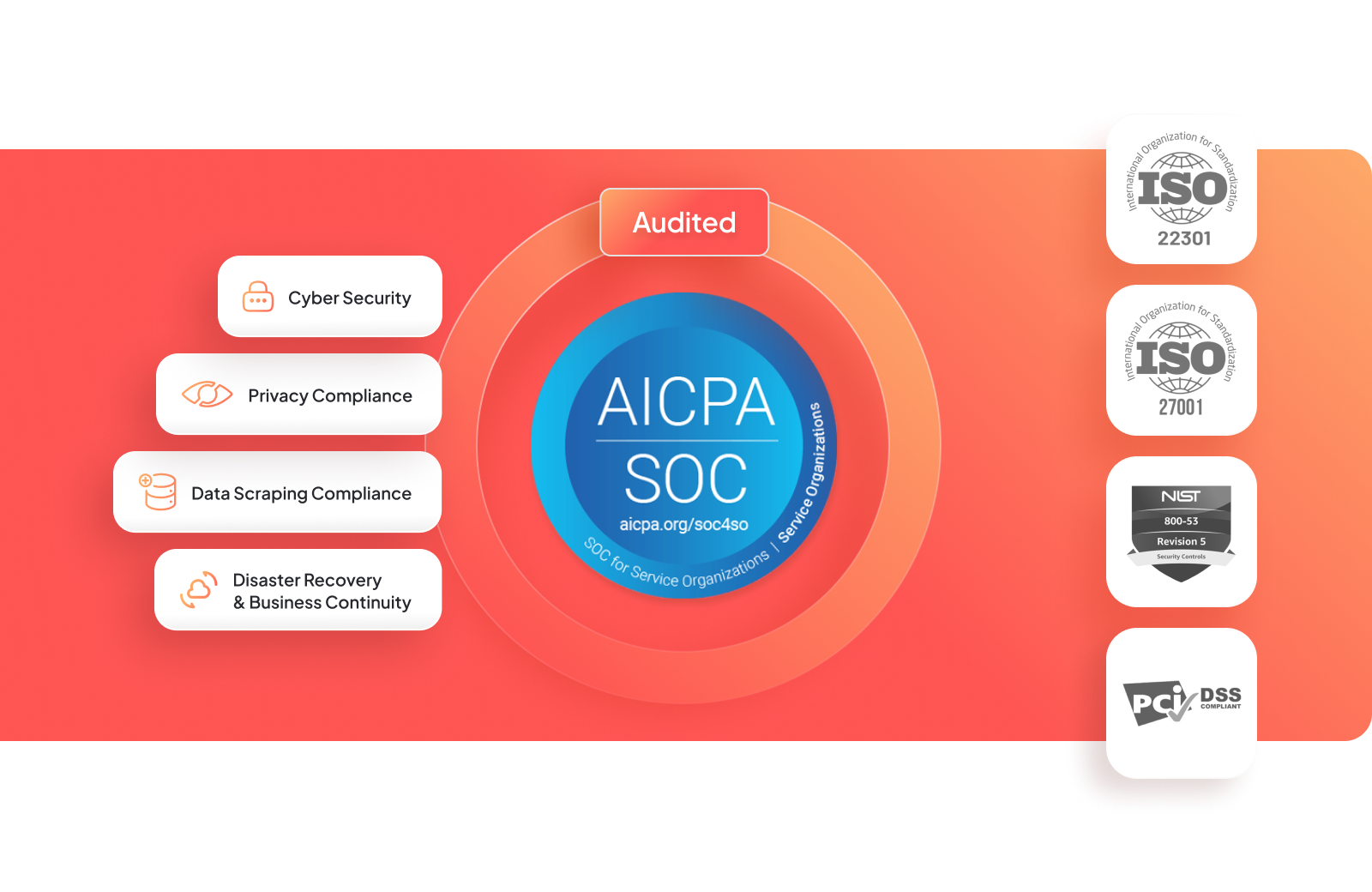

弊社では、強固な情報セキュリティ管理システムを確立し、セキュリティ対策を講じています。業界のベストプラクティスに準拠して貴重な資産を保護し、リスク管理戦略とシームレスに統合します。弊社の明確な目的と原則により、組織を守るための厳格な措置を実現します。

Moroch、ペイドソーシャルストラテジスト、Shelby Currie氏

Taggerを利用することで、当社の地域のインフルエンサー・アプローチが劇的に変わり、他社との差別化につなげることができました。Taggerの最も優れた点は、自動化されたレポーティング機能です。手動でのトラッキング作業や、スマホでインスタグラムにログインしてチェックする作業はもうなくなり、よりスマートな方法でトラッキングできるようになりました。検索パラメーターも気に入っています!検索パラメーターのおかげで、現地のインフルエンサーを発掘することができ、クライアントに提供する商品やサービスで市場での差別化を図ることができました。

データコンプライアンス

Taggerは、ソーシャルメディアプラットフォームからのAPI承認を確実にするほか、データ法とユーザープライバシーを尊重しながら、倫理的なデータプラクティスを優先して採用します。弊社の行動規範と倫理規定に基づいて、法的要件とソーシャルメディアプラットフォームの規約を遵守することで、完全性が保証されます。インフルエンサーマーケティングキャンペーンを成功させるためには、この倫理的基盤が不可欠であり、ユーザープライバシーと法規を遵守します。

プライバシーの遵守

TaggerはSOC 2 Type II「認定」を受けています。この認定は、Taggerがセキュリティ、可用性、処理の完全性、機密性、およびプライバシーの5つの信頼サービス原則に従って、組織の利益とお客様のプライバシーを保護するため、お客様のデータを安全に管理していることを証明します。 弊社はプライバシーに関する法律、規制、ベストプラクティスを完全に遵守します。GDPR、CCPA、2018年英国データ保護法、およびCOPPAに準拠しています。

サイバーセキュリティー

弊社では、WAP、NGFW、SIEM、システム、ネットワーク、インフラストラクチャ監視ツール、DMZ、脆弱性スキャナーなどの高度なセキュリティ制御を使用しています。弊社のシステムには、強化されパッチが適用されたOS、アプリケーション、DBを採用しています。脆弱性に関する情報を継続的に確認し、DOS攻撃およびDDoS攻撃を軽減するソリューションを用意しているほか、ペネトレーションテストを毎年実施しています。

災害復旧とビジネスの継続性

弊社は、情報セキュリティおよびプライバシー管理システムの一環として、災害復旧および事業継続計画を維持しています。弊社はアメリカに高可用性インフラストラクチャと米国の別の地域へのバックアップフェイルオーバーを有しています。災害時に最速で復旧できるよう、この計画を定期的に試験して改良しています。